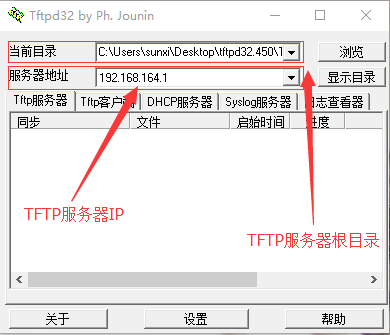

軟體綠色免安裝且無毒,我一直在用。

使用方法很簡單,直接執行軟體就開啟了TFTP伺服器。

下圖中紅框的部分可以按需求設定。

下載地址:

點我下載

Category: 網路架設

ABR與ASBR的區別

ABR(區域邊界路由器):位於一個或多個OSPF區域邊界上、將這些區域連線到主幹網路的路由器。ABR被認為同時是OSPF主幹和相連區域的成員。因此,它們同時維護著描述主幹拓撲和其他區域拓撲的路由選擇表。

ASBR(自治系統邊界路由器):ASBR位於OSPF自主系統和非OSPF網路之間。ASBR可以執行OSPF和另一路由選擇協議(如RIP),把OSPF上的路由釋出到其他路由協議上。ASBR必須處於非存根OSPF區域中。

交換機中使VLAN永久UP的方法

在做交換機實驗的時候,可能會需要ping一個VLAN介面來做連通性測試,但VLAN中的埠必須連線裝置之後VLAN才會是UP狀態,那如何才能不連線裝置還能方便的測試連通性呢?

S4600-28P-SI(config)#vlan 200 S4600-28P-SI(config-vlan200)#sw int e1/0/5-6 Set the port Ethernet1/0/5 access vlan 200 successfully Set the port Ethernet1/0/6 access vlan 200 successfully S4600-28P-SI(config-vlan200)#int e1/0/5 S4600-28P-SI(config-if-ethernet1/0/5)#loopback //此處,將VLAN中的某個埠配置為loopback埠,使其永久UP S4600-28P-SI(config-if-ethernet1/0/5)# %Jan 01 00:07:48 2006 %LINEPROTO-5-UPDOWN: Line protocol on Interface Ethernet1/0/5, changed state to UP %Jan 01 00:07:49 2006 %LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan200,changed state to UP S4600-28P-SI(config-if-ethernet1/0/5)#int vlan 200 S4600-28P-SI(config-if-vlan200)#ip add 192.168.200.1 255.255.255.0 S4600-28P-SI(config-if-vlan200)#sho ip int b Index Interface IP-Address Protocol 11001 Vlan1 unassigned down 11200 Vlan200 192.168.200.1 up 17500 Loopback 127.0.0.1 up

測試VLAN200介面是否可以ping通。

S4600-28P-SI#ping 192.168.200.1 Type ^c to abort. Sending 5 56-byte ICMP Echos to 192.168.200.1, timeout is 2 seconds. !!!!! //已ping通 Success rate is 100 percent (5/5), round-trip min/avg/max = 0/0/0 ms S4600-28P-SI#

可以ping通,則目的達成。

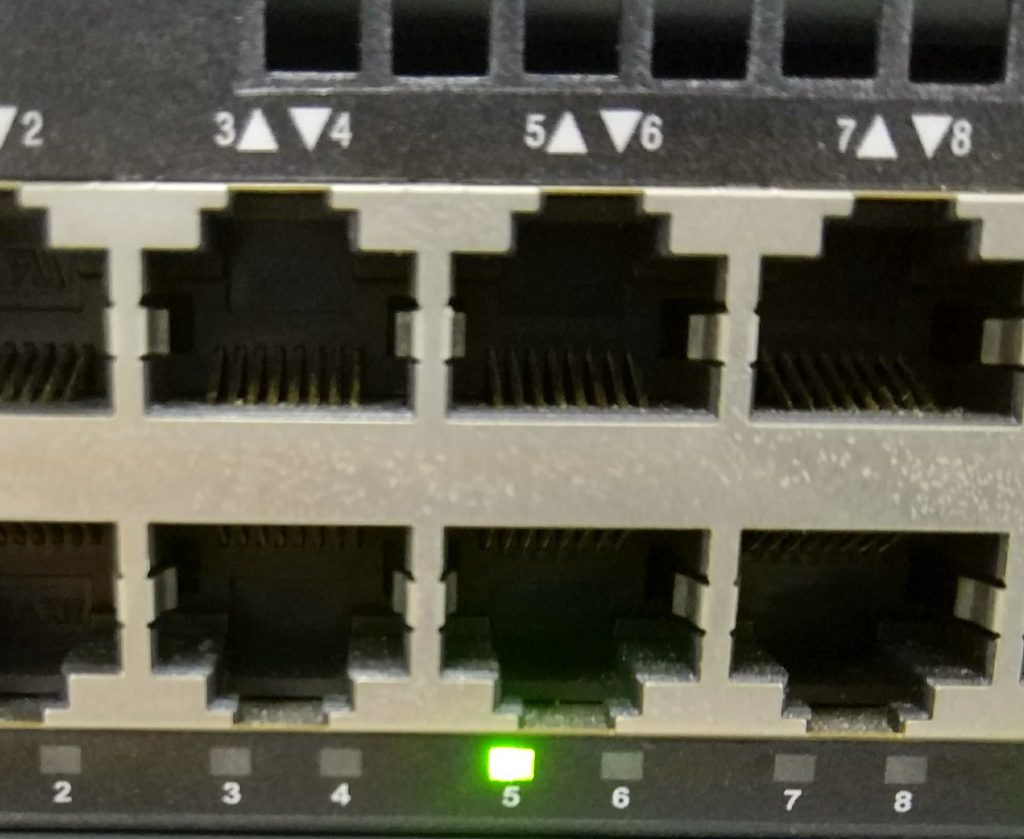

此時,觀察交換機埠的指示燈,可以發現,即便沒接網線,其依然會神奇的亮起來。

交換機埠安全與AM的區別

開啟埠安全後,此臺主機只能與繫結其MAC地址的埠通訊,但繫結了其MAC地址的埠依然可以與其他主機通訊。

而開啟AM後,只有埠的AM地址池中存在其MAC地址的主機才可以與埠通訊,且主機的IP也必須與池中繫結的相同,被加入到某一埠的AM地址池中的主機依然可以同其他未開啟AM的埠通訊。

Apache配合MySQL做訪問認證

介紹:

預設情況下,任何使用者都可以訪問由Apache所承載的網站,但如果網站管理員想要只有透過身份認證的使用者才能訪問網站要怎樣做呢?

當然,這個需求可以使用動態網頁設計語言來實現,但本篇文章中我來介紹下如何使用Apache內建的身份認證來滿足此需求。

安裝軟體包:

# yum install -y mysql-server //安裝MySQL資料庫,用於存放使用者身份資訊 # yum install -y httpd //安裝Apache # yum install -y mod_auth_mysql //為Apache安裝mod_auth_mysql模組,使其可以使用MySQL中存放的使用者資訊做認證

MySQL配置部分:

啟動mysql伺服器。

# service mysqld start

修改預設root密碼(此root使用者是MySQL的管理員賬戶,而非Linux系統的root使用者)。

# mysqladmin -u root -p password 123456

之後會彈出提示,要求輸入原root密碼,安裝MySQL後預設為空,直接回車即可。

若是MySQL5.6及以上版本,預設root密碼不為空而是一個隨機字串,存放在~/.mysql_secret檔案中。

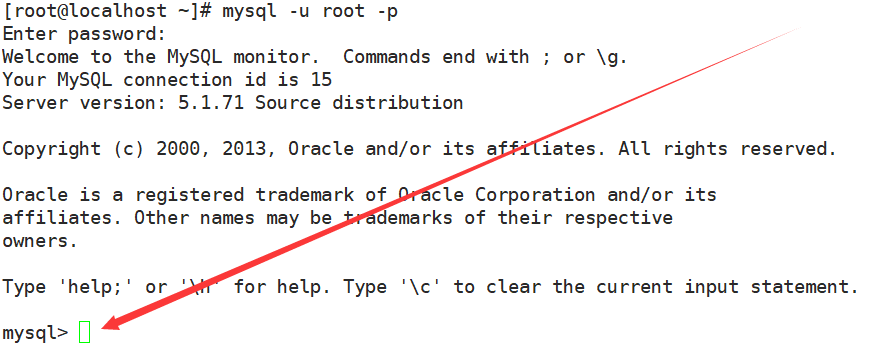

使用root使用者登入MySQL伺服器,回車後會要求鍵入root密碼。

# mysql -u root -p

隨後轉到MySQL的命令提示符下,如下圖。

建立一個資料庫:auth_db。

mysql>create database auth_db;

選中資料庫。

mysql>use auth_db;

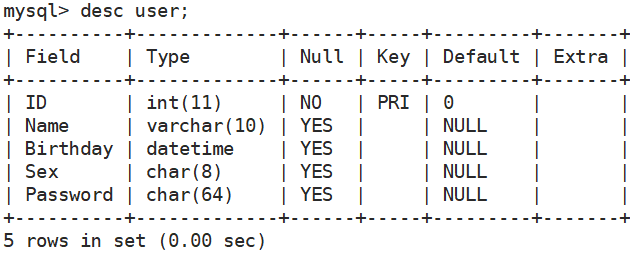

在其中新建一個資料表:user,其表結構如下圖。

mysql>create table user(ID int,Name varchar(10),Birthday datetime,Sex char(8),Password char(64),primary key(ID));

檢視剛剛新增的資料表的表結構。

mysql>desc user;

向表中新增兩位使用者的資料,要求如下。

![]()

兩位使用者的口令與使用者名稱相同。

mysql>insert into user values(0,'myuser1','1996-7-1','male','myuser1'); mysql>insert into user values(1,'myuser2','1997-9-1','female','myuser2');

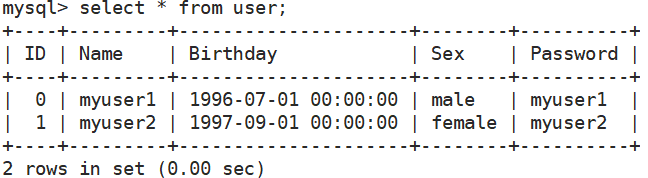

檢視剛剛新增的資料。

mysql>select * from user;

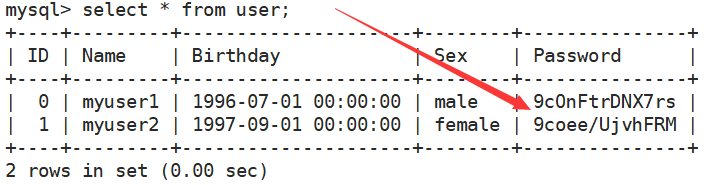

加密密碼欄位。

mysql>update user set password=encrypt(password);

檢視加密後的密碼欄位。

至此,MySQL配置部分完成。

Apache配置部分:

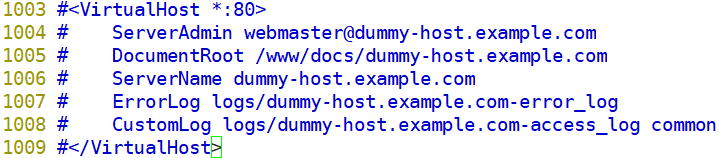

編輯Apache主配置檔案,新增一個虛擬主機。

# vim /etc/httpd/conf/httpd.conf

轉到最後一行,可以看到如下內容,取消其前方的註釋,並刪除多餘行(是否刪除看具體需求,此處為了演示方便,除了必要選項之外全部刪除),同時對選項的引數進行適當修改。

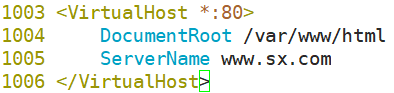

處理完後,如下。

上圖中,DocumentRoot選項配置網站主目錄,ServerName選項配置網站域名。注:此處的域名需使用DNS伺服器解析到Apache伺服器的IP上,否則無法使用域名訪問。

建立網站首頁檔案。

# echo 'hello,world!' > /var/www/html/index.html

編輯Apache的auth_mysql.conf子配置檔案,此配置檔案必須是安裝過mod_auth_mysql模組才會有。

# vim /etc/httpd/conf.d/auth_mysql.conf

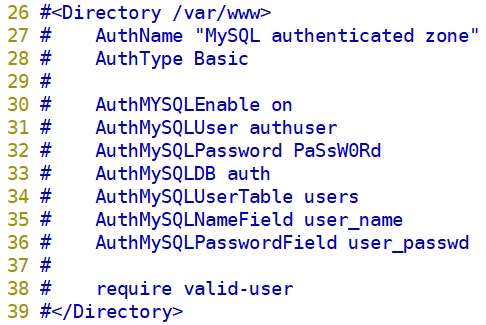

轉到第26行左右位置,可以看到如下內容,去掉其前方註釋,並按實際情況修改各選項的引數。

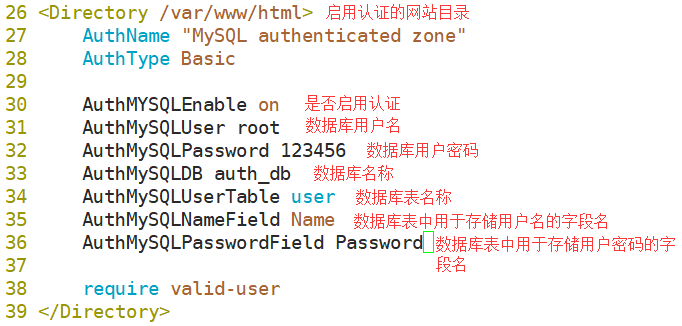

本例中,修改後如下圖。

儲存並退出後,在保證防火牆和selinux均關閉的情況下重啟Apache服務,使配置檔案生效。

# service httpd restart

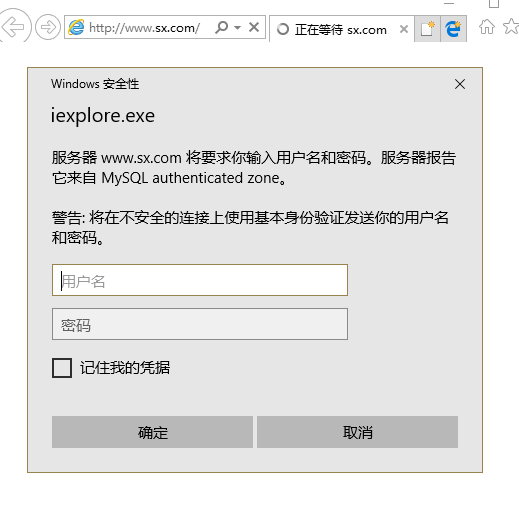

在客戶機驗證配置,訪問網站域名後彈出認證提示框:

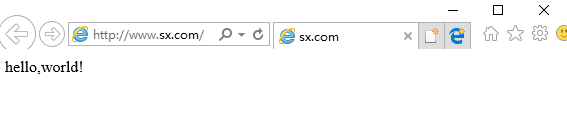

正確輸入賬號名和密碼後成功訪問網站:

DNS解析記錄型別詳解

A記錄:將域名指向一個IPv4地址(例如:10.10.10.10)。

CNAME記錄:如果將域名指向一個域名,實現與被指向域名相同的訪問效果。

MX記錄:建立電子郵箱服務,將指向郵件伺服器地址。

NS記錄:域名解析伺服器記錄,如果要將子域名指定某個域名伺服器來解析。

TXT記錄:可任意填寫(可為空),通常用做SPF記錄(反垃圾郵件)使用。

AAAA記錄:將主機名(或域名)指向一個IPv6地址(例如:ff03:0:0:0:0:0:0:c1)。

SRV記錄:記錄了哪臺計算機提供了哪個服務。格式為:服務的名字.協議的型別(例如:_example-server._tcp)。

顯性URL:將域名指向一個http(s)協議地址,訪問域名時,自動跳轉至目標地址(例如:將www.tianidc.cn顯性轉發到www.ibadboy.net後,訪問www.tianidc.cn時,位址列顯示的地址為:www.ibadboy.net)。

隱性URL:與顯性URL類似,但隱性轉發會隱藏真實的目標地址(例如:將www.tianidc.cn隱性轉發到www.ibadboy.net後,訪問www.tianidc.cn時,位址列顯示的地址仍然為:www.tianidc.cn)。

神州數碼交換機之私有vlan

基本vlan的成員可以互相通訊,團體vlan的成員可以互相通訊,隔離vlan的成員不可以互相通訊,團體vlan和隔離vlan的成員都可以與基本vlan的成員通訊。

配置命令:

其中私有vlan間的聯合只能在基本vlan中配置,目的就是讓指定的私有vlan可以與基本vlan通訊。這個是必須配置的,否則將無法向私有vlan中新增埠。

實現ospf不規則區域間路由的三種方法

神州數碼交換機中安全埠的配置

設定埠安全後,裝置只能與繫結其mac地址的埠通訊,但該埠可以和其他裝置通訊。

進入到埠下執行:

開啟埠安全

sw<tab> port-security

新增mac地址繫結

sw<tab> port-security mac-address 接mac地址

繫結多個mac地址需要設定一下最大mac地址繫結數量

sw<tab> port-security maximum <0-4096>

特權模式下執行:

檢視埠安全相關配置

show port-security

show port-security address

路由器修改nat時提示nat正在被使用的解決方法

這裡只要清空了nat地址翻譯記錄就可以修改nat配置了,清除前記得關閉路由器內網埠,以免內網客戶持續請求nat服務。

清空nat地址翻譯記錄命令(神州數碼裝置):

特權模式下

clear ip nat translation *

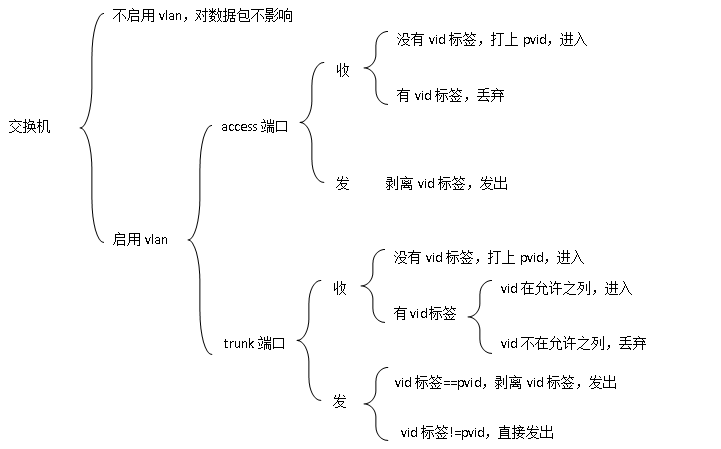

交換機中的access和trunk詳解

此篇文章轉載自http://blog.csdn.net/smstong/article/details/7059586,在此向原作者致敬。

首先需要說明的是,vlan的標準802.1q中採用的是untagged,tagged這兩個術語來制定vlan規範,並沒有access,trunk。然而大多數實際的交換機裝置在配置時,卻都採用access,trunk。

以下簡稱802.1q中資料包中的vlan標識部分為vid標籤。

pvid是標識一個物理埠的,一個物理埠只能有一個pvid;

vid是資料包中攜帶的vlan號。

典型的幾個例項

交換機環境配置如下

埠1:trunk, 允許所有vlan透過;連線著個人PC

埠2:access,vlan35,連線著伺服器Server

PC和Server處於同一IP段。

為什麼,PC無法訪問Server?

預設情況下設定埠為trunk時,pvid自動設為1,而設為access時,pvid自動設定為vlan號。

因為PC發出的資料包沒有vid標籤,埠1接受後,打上vid=1的標籤,這樣相當於PC和Server分屬於不同的vlan,無法訪問。

解決辦法,把埠1的pvid設定為35。

另外需要注意的是交換機S1的access口和S2的trunk口連線時,由於access口不接受任何有vid標籤的資料包,所以實際接受的只有S2發出的vid=trunk口pvid的資料包。

神州數碼交換機之allowed vlan

在神州數碼的交換機中,為埠設定trunk之後預設就允許所有vlan透過,無需再執行sw<tab> trunk allowed vlan all。

而如果使用sw<tab> trunk allowed命令允許了某一個vlan透過trunk口,則其他vlan均自動被禁止。

常見的網路協議

應用層

· DHCP(動態主機分配協議)

· DNS (域名解析)

· FTP(File Transfer Protocol)檔案傳輸協議

· Gopher (英文原義:The Internet Gopher Protocol 中文釋義:(RFC-1436)網際Gopher協議)

· HTTP (Hypertext Transfer Protocol)超文字傳輸協議

· IMAP4 (Internet Message Access Protocol 4) 即 Internet資訊訪問協議的第4版本

· IRC (Internet Relay Chat )網路聊天協議

· NNTP (Network News Transport Protocol)RFC-977)網路新聞傳輸協議

· XMPP 可擴充套件訊息處理現場協議

· POP3 (Post Office Protocol 3)即郵局協議的第3個版本

· SIP 信令控制協議

· SMTP (Simple Mail Transfer Protocol)即簡單郵件傳輸協議

· SNMP (Simple Network Management Protocol,簡單網路管理協議)

· SSH (Secure Shell)安全外殼協議

· TELNET 遠端登入協議

· RPC (Remote Procedure Call Protocol)(RFC

-1831)遠端過程呼叫協議

· RTCP (RTP Control Protocol)RTP 控制協議

· RTSP (Real Time Streaming Protocol)實時流傳輸協議

· TLS (Transport Layer Security Protocol)安全傳輸層協議

· SDP( Session Description Protocol)會話描述協議

· SOAP (Simple Object Access Protocol)簡單物件訪問協議

· GTP 通用資料傳輸平臺

· STUN (Simple Traversal of UDP over NATs,NAT 的UDP簡單穿越)是一種網路協議

· NTP (Network Time Protocol)網路校時協議

傳輸層

· TCP(Transmission Control Protocol) 傳輸控制協議

· UDP (User Datagram Protocol) 使用者資料包協議

· DCCP (Datagram Congestion Control Protocol)資料包擁塞控制協議

· SCTP(STREAM CONTROL TRANSMISSION PROTOCOL)流控制傳輸協議

· RTPReal-time Transport Protocol或簡寫RTP)實時傳送協議

· RSVP (Resource ReSer Vation Protocol)資源預留協議

· PPTP ( Point to Point Tunneling Protocol)點對點隧道協議

計算機網路的分類

計算機網路的分類

1.按網路地理覆蓋範圍分類:

區域網 (LAN): 是由一系列使用者終端和具有資訊處理與交換功能的節點及節點間的傳輸線路組成,限制在有限的距離之內,實現各計算機間的資料通訊,具有較高的網路傳輸速率,區域網範圍一般不超過 10KM ,往往侷限於企事業單位內,組建區域網具有組建靈活,成本低廉,執行可靠,速度快等優點。

都會網路 (MAN): 也稱都市網,它的覆蓋範圍一般是一個城市,它是在區域網不斷普及,網路產品增加,應用領域拓展等情況下興起的。它是將一個城市範圍的區域網互連起來,以得到更高的資料傳輸速率。

廣域網 (MAN): 覆蓋範圍廣闊,又稱遠端網。廣域網覆蓋的地理範圍可以是一個城市,一個地區,一個省,一個國家。最大的是 Internet 。廣域網的傳輸速率低。

2.按物理結構和傳輸技術分類:

廣播式網路:在網路中只有一個通訊通道,由網路中的所有主機共享。

特點:當從網路中任何一臺主機發出一個短報文時,網上所有的主機都可以接受到。但透過報文中 “ 地址標識 ” ,確定目標主機,它適用於距離範圍小,網路內工作站點少。

點到點網路:當在一個網路中成對的主機間存在著若干對的相互聯結關係時,便組成了點到點的網路。

特點:當源主機想目的主機傳送 “ 分組 ” 資訊時,分組資訊可能經由一個或多箇中間節點才能到達。

3.按網路的拓撲結構分類:

可以分為匯流排型網路、環形網路、星型網路、樹型網路、網狀型網路和混合型網路。

4.按網路協議分類:

使用IEEE802.3標準協議的乙太網(Ethernet),使用IEEE802.5標準協議的令牌環網(Token Ring),以及FDDI網、ATM網、X.25網、TCP/IP網等。

5.按使用的傳輸介質分類:

雙絞線網路、同軸電纜網路、光纖網路、無線網路(以無線電波為傳輸介質)和衛星資料通訊網路(透過衛星進行資料通訊)等。

神州數碼路由器設定串列埠時脈頻率

神州數碼裝置設定時脈頻率命令與思科裝置不同,使用physical-layer speed 接波特率,時脈頻率統一設定在s0/2(母頭)上的。